Nikde se už ale nepíše o tom, co tito slídilové přesně vidí. Takže jsme si zašli do místní kavárny a zkusili se na to podívat.

Naším záměrem nebylo napadnout něčí počítač nebo jiné zařízení – to by bylo ilegální – ale pouze poslouchat. Je to podobné, jako připojit se na něčí rádiovou frekvenci a poslouchat cizí rozhovory přes vysílačku. Stejně jako tyto vysílačky operují i Wi-Fi sítě na veřejných „vlnách“, takže si je kdokoliv poblíž může naladit.

Jak brzy uvidíte, je relativně jednoduché zachytit citlivou komunikaci na velké většině veřejných hotspotů – jako jsou kavárny, restaurace, letiště, hotely a další veřejná místa. Můžete „odposlouchávat“ e-maily, hesla a nešifrované IM zprávy, a můžete těžit nezabezpečené přihlašovací údaje na populární stránky. Naštěstí existují způsoby, jak svou online aktivitu při veřejné expozici svého notebooku, tabletu či jiného zařízení s Wi-Fi chránit. I k těm se v našem článku dostaneme.

Zachycování webových stránek

Otevřeli jsme tedy v kavárně svůj notebook a začali zachycovat Wi-Fi signály, technicky zvané 802.11 pakety, a to za pomoci bezplatné časově omezené verze jednoho analyzéru bezdrátových sítí. Pakety se na obrazovce objevovaly v reálném čase, jakmile byly zachyceny, a to mnohem rychleji, než jsme je byli schopni číst – takže jsme zachycování po několika minutách zastavili, abychom mohli analyzovat, co jsme „vysáli“. Poznámka: všechny obrázky z tohoto článku naleznete ve větším rozlišení v galerii.

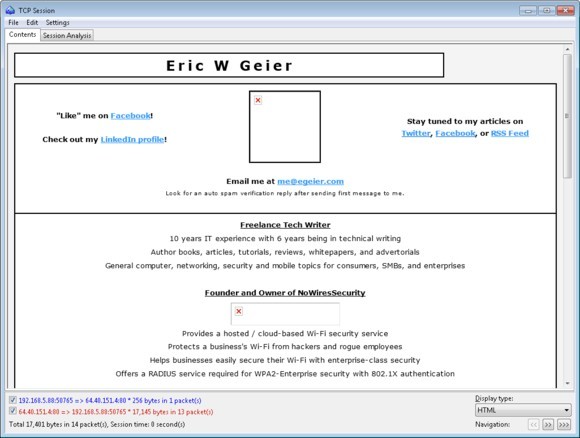

Nejprve jsme hledali pakety obsahující HTML kód, abychom viděli, na jakých webech surfovali ostatní uživatelé hotspotu. Nějakou jejich aktivitu jsme sice zaznamenali, ale nic zajímavého, takže jsme na svém smartphonu navštívili web autora tohoto článku – www.egeier.com.

Surové pakety s HTML kódem vypadaly jako nepřehledná změť, nicméně jak můžete vidět výše, poskládala trial verze námi používaného síťového analyzéru pakety do čitelné polohy a zobrazila je jako regulérní webovou stránku. Chybělo sice formátování i mnohé obrázky, ale spousta informací stejně na náš počítač prošla.

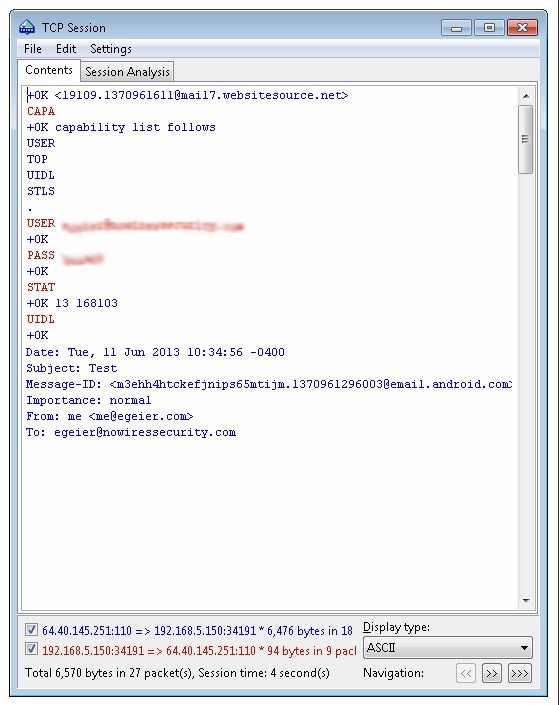

Při naší návštěvě kavárny jsme sice nenarazili na nikoho, kdo by posílal e-maily, nicméně objevili jsme z notebooku testovací zprávy, které jsme, připojeni na hotspot, odeslali ze svého smartphonu. Protože používáme aplikaci pro připojení k e-mailové službě skrze POP3 bez šifrování, mohli byste přímo u zprávy vidět naše přihlašovací údaje, které jsme na obrázku přirozeně rozmazali.

V podstatě jsme tak sami sobě „ukradli“ všechny informace potřebné pro někoho, kdo by chtěl nakonfigurovat svého e-mailového klienta a začít přijímat nám určené zprávy i odesílat e-maily naším jménem.

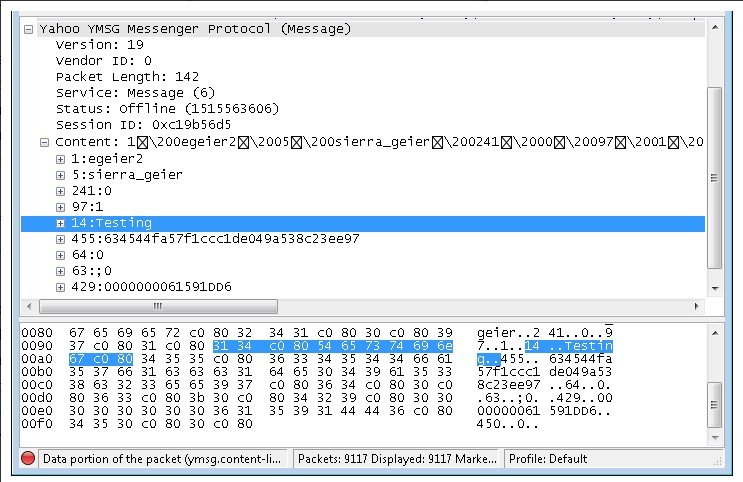

Následně jsme zkusili použít Yahoo Messenger a při souběžném zachytávání signálů na druhém zařízení jeho prostřednictvím odeslat zprávu. Není žádným překvapením, že námi používaný nástroj ze vzduchu zachytil i tuto informaci. Nikdy byste neměli používat nešifrovanou IM službu, očekáváte-li zachování soukromí.