Otevřený a volně dostupný TrueCrypt se stal v posledních deseti letech velmi populárním především díky své nezávislosti na velkých výrobcích. Autoři softwaru ostatně nikdy nebyli veřejně identifikováni. Mezi jeho známé uživatele patřil Edward Snowden a výrazně jej podporoval také bezpečnostní expert Bruce Schneier.

Tajemní vývojáři nyní život svého nástroje nečekaně ukončili s odůvodněním, že již nadále není bezpečné jej používat. „Varování: Používání TrueCrypt není bezpečné, protože může obsahovat neopravené bezpečnostní díry,“ píše se na stránce softwaru na serveru SourceForge. Podle analytiků tak uživatelům nezbývá nic jiného než se poohlédnout po nějaké alternativě.

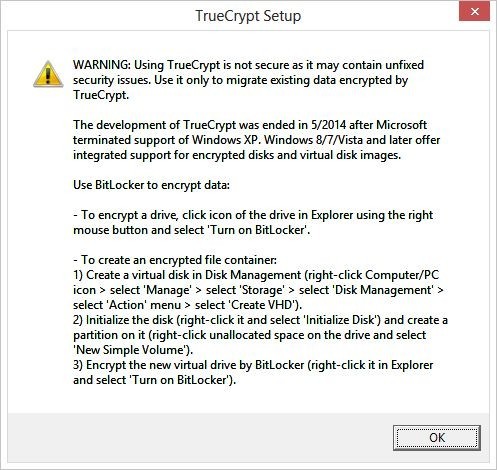

Zpočátku se sice objevily názory, že stránku softwaru napadli kyberzločinci a informace tak není pravdivá. Na SourceForge je však nyní dostupná pouze aktualizovaná verze, která během instalace zobrazí varování doporučující uživatelům přechod na BitLocker nebo jinou alternativu. Tato verze je digitálně podepsána tvůrci TrueCryptu, přičemž je nepravděpodobné, že by neznámý útočník tvůrce identifikoval a ukradl jejich klíč.

TrueCrypt 7.2 mohou uživatelé použít k dešifrování svých dat, nikoliv však k zašifrování nových souborů. Co mohou tedy uživatelé TrueCryptu dělat dál? Na webu softwaru i při instalaci je za vhodnou náhradu označen BitLocker od Microsoftu, který je standardní součástí systémů Vista Ultimate a Enterprise, Windows 7 Ultimate a Enterprise, a Windows 8 Pro a Enterprise.

Vedle BitLockeru jsou tu samozřejmě i další možnosti. Již zmíněný Schneier se prý hodlá vrátit k PGPDisku od Symantecu. Zdarma dostupnou alternativou pro Windows je pak například DiskCryptor. Uživatelé systému Max OS X zase mají k dispozici FileVault 2, který je součástí systému od verze OS X 10.7 (Lion). FileVault se spoléhá na 128bitovou šifru XTS-AES, kterou používají i v NSA. A konečně pro příznivce Linuxu přichází v úvahu Linux Unified Key Setup (LUKS).