SoftPerfect Personal Firewall

Spousta lidí říká, že v jednoduchosti je síla. Následující firewall, pocházející od australského vývojářského týmu SoftPerfect, jednoduchý rozhodně je. Skrývá v sobě však i sílu k boji se zákeřnými aplikacemi a hackery lačnícími po číslech vašich účtů, emailových adresách, heslech a podobných citlivých datech? Pojďme se na to podívat.

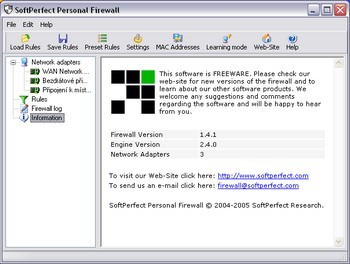

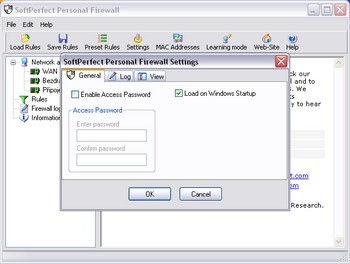

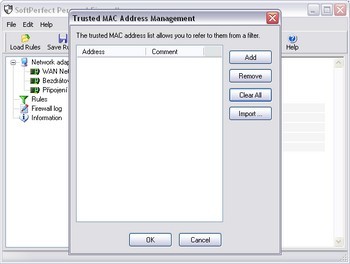

Instalace proběhne opravdu svižně a program nám zabere na disku zhruba 2,3 MB. Díky takto miniaturním rozměrům je tato aplikace suverénně nejmenším programem testu. Po restartu počítače je již firewall aktivní a my se můžeme pustit do základních nastavení. Tak jako v každém podobném programu začneme od nastavení pravidel pro řízení síťové komunikace. Aplikace nám nabídne několik předem definovaných možností, jež můžeme přidat do našeho souboru. Pokud by nám to nestačilo, můžeme samozřejmě přidávat a editovat naše vlastní nastavení. Nyní již můžeme aplikaci důkladně prozkoumat. Po grafické stránce je aplikace řešena velmi jednoduše. Pod hlavním menu jsou poskládány tlačítka nejdůležitějších voleb jako je nastavení, seznam důvěryhodných adres nebo nápověda. Hlavní okno se rozděluje na dvě části - podobně jak je tomu například v průzkumníku Windows.

V levé části nalezneme stručný seznam, po klepnutí na jednotlivé položky se nám v pravé části otevřou další podrobnosti. Můžeme zde prohlížet instalované síťové adaptéry, definovaná pravidla, log aplikace nebo informace o verzi aplikace. Vzhled programu je skutečně strohý a nečekejte žádné grafické orgie. Tak jako konkurenční programy má i SoftPerfect Personal Firewall nástroj pro učení. Tato funkce je však velmi slabá. Pokud jí zapneme, firewall na nás začne vysílat obrovské množství informací o příchozích a odchozích spojeních. Pokud by tento nástroj dobře fungoval, po pár minutách bychom nadefinovali vše potřebné a dál bychom již byli upozorňováni pouze sporadicky při opravdovém útoku. Bohužel aplikace nedokáže rozeznat jaký program o spojení žádá, což je zcela zásadní neboť bez dobré znalosti síťové teorie nejsme schopni určit, jaké spojení je bezpečné a jaké v sobě skrývá potenciální hrozbu. Tato vlastnost se projevila i v našem testu.

Firewall byl schopen zablokovat pouze jediný typ útoku, což je skutečně málo a naše data to příliš neochrání. Využití této aplikace je tedy velmi úzce omezeno. Dovedeme si představit, že může fungovat jako velmi jednoduchý filtr paketů na slabším počítači. Naštěstí je zachována přímá úměra a malý výkon znamená i malé využívané systémové prostředky. Pro některé uživatele může být výhodou i absence jakýchkoliv grafických prvků. Podobně jako u konkurence není k dispozici verze pro operační systém Windows Vista. SoftPerfect Personal Firewall můžete stahovat zde.

LICENCE: Zdarma

HODNOCENÍ: 20%

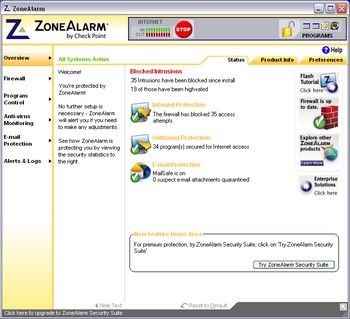

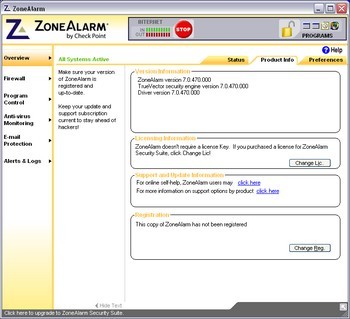

Program ZoneAlarm má na svědomí divize společnosti Check Point, jež se dlouhodobě zabývá vývojem aplikací v oblasti zabezpečení. Mezi další produkty této firmy patří nejrůznější software jako například anti-virus, anti-spyware, ale také programy pro ochranu dat. Z internetu stáhneme pouze malý klient, jež obstará stažení i instalaci automaticky.

Sympatické je, že program se nás před konfigurací zeptá, jaké jsou naše zkušenosti se zabezpečením počítače, zdali používáme anti-virus, případně kolik nebezpečných situací jsme museli v minulém roce řešit. To umožní, aby firewall přizpůsobil nastavení každému uživateli počítače přesně podle jeho potřeb. Po nezbytném restartu na nás vyskočí hlavní okno aplikace. To je nám přišlo mírně nepřehledné, ale možná, že některým uživatelům bude vyhovovat. ZoneAlarm umístil na plochu programu reklamu na své další produkty a také rozestavení záložek a tlačítek je mírně chaotické. V levé části okna je menu, díky kterému můžeme kontrolovat funkce aplikace. Hned vedle se nachází panel se stručným popisem jednotlivých sekcí, jenž však vypadá velmi rušivě. Naštěstí ho ale můžeme vypnout.

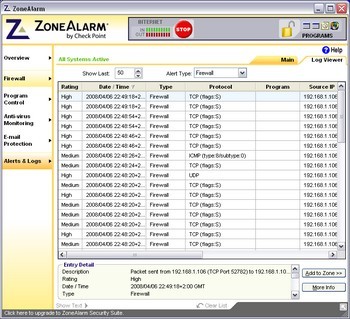

Každé okno má navíc ještě několik záložek, ve kterých můžeme provádět bezpečnostní nastavení. Ta nejsou v tomto programu nijak složitá. Pokud klepneme na kartu „Program Control“ a vybereme záložku „Programs“ můžeme nastavovat přístup k síti jednotlivých programů. Podobně jako konkurenční aplikace, i ZoneAlarm pracuje s pojmem důvěryhodná síť a můžeme tedy nastavit pravidla pro tyto a ostatní servery odděleně. Program také zaznamenává log, do kterého zapisuje svoji činnost. Tato funkce je u firewallů poměrně obvyklá, ale důležitá, neboť zpětnou kontrolou můžeme analyzovat, odkud se nás snaží zákeřný software napadnout. ZoneAlarm firewall však disponuje i něčím navíc. Obsahuje funkci „Mail Protection“, jež zabezpečuje, že hacker nezneužije vaší poštu například k hromadnému rozesílání emailů. Také pomáhá našemu anti-virovému programu chránit nás před virovou nákazou a trojskými koni.

Program funguje velmi stabilně a svými požadavky na systémové zdroje nijak nevybočuje z průměru testovaných aplikací. Jistě se ptáte, jak tento program uspěl v našich testech bezpečnosti. Na základní (!) nastavení úspěšně zvládnul 38 procent testů a zařadil se tak k nejlepším programům tohoto testu. Neporadil si s některými pokročilejšími technikami, nicméně ty jednodušší úspěšně zvládnul. Překvapila nás hlavně absence potřeby složitějších nastavení a nenáročné nastavení. V případě útoku aplikace zobrazí srozumitelné oznámení a nabídne nám akci. Některé pokusy firewall rovnou blokuje a díky tomu nás nezahlcuje množstvím zpráv, jako je tomu u některých konkurenčních programů. Tato vlastnost přispívá k pohodlnému užívání tohoto firewallu. Tuto aplikaci lze doporučit širokému okruhu domácích uživatelů, kteří potřebují spolehlivý a snadno použitelný program. ZoneAlarm Firewall 7.0 můžete stahovat zde.

LICENCE: Zdarma

HODNOCENÍ: 80%

V následujícím přehledu si přiblížíme utility a hinty, které byly použity pro testování výše uvedených firewalů. V prvé řadě doporučujeme věnovat nastavení firewallu dostatečný čas. Uživatelské nastavení je klíčová věc, ani ten nejlepší firewall nezmůže nic se špatně nastavenými parametry. Dále se mohou vyskytovat odchylky ve výsledcích mezi jednotlivými operačními systémy. Pro naše testování byla použita sestava s pravidelně aktualizovaným operačním systémem Windows XP SP2, přičemž nastavení samotných firewallů bylo ponecháno zhruba v původní podobě. Modifikovány byly většinou hlavně seznamy důvěryhodných aplikací. Tímto způsoben jsme chtěli dosáhnout toho, aby i méně zkušený uživatel měl možnost vybrat si co nejlepší firewall.

LeakTest

Tento test využívá nedostatek některých firewallů, jež rozpoznávají důvěryhodné aplikace pouze podle jejich názvu. Aplikace tedy přejmenuje potenciálně nebezpečný program na důvěryhodný a pokusí se tak obejít firewall. Novější firewally proto neověřují pouze jméno, ale také některé další informace, jež napoví, zda je autorizovaná aplikace skutečně pravá. Pokud váš firewall propouští tímto způsobem data, měli byste se poohlédnout po nějakém novějším programu.

Yalta

Tato aplikace testuje průchodnost některých často globálně otevřených portů. Během testu se pokusí odeslat několik UDP packetů prostřednictvím portů jako 53 (DNS), 21 (FTP) apod. a zkouší, zda jsou otevřeny. Pokud je test úspěšný, znamená to, že váš firewall propouští příliš mnoho informací po těchto přednastavených portech. Tuto chybu můžeme odstranit lepším nastavením firewallu. Pokud to firewall neumožňuje, je opět lepší podívat se ke konkurenci.

PC Audit

PC Audit využívá metodu, jež se nazývá „DLL Injection“. Tato metoda spočívá v tom, že program vloží kód (DLL) do důvěryhodné aplikace a tímto způsobem zamaskována se poté pokusí obejít váš firewall. V našem testu se tomuto pokusu úspěšně ubránily všechny firewally. Pokud váš program tento test neprojde, doporučujeme vyzkoušet nějaký z našeho výběru.

AWFT 3.2

Tato aplikace je poněkud komplexnější než ostatní. Skrývá se v ní šest různých testů a pro splnění celého testu jsme požadovali zablokování všech pokusů. Tohoto výsledku dosáhl pouze Ashampoo firewall. Úspěšný byl také ZoneAlarm, jež zablokoval nadpoloviční většinu pokusů. Všechny testy, kromě dvou posledních a nejhůře zjistitelných, jsou variace na dobře známou metodu, jež využívá internetový prohlížeč nebo Windows Explorer k odeslání informací na vzdálený počítač. Poslední dvě metody hledají jiné důvěryhodné aplikace, které mají přístup k portu 80 a prostřednictvím těchto programů a následně Windows Exploreru se snaží obejít váš firewall. Odhalení tohoto typu útoku je pro firewall velmi obtížné.

WallBreaker

WallBreaker stejně tak jako AWFT 3.2 používá pro testování firewallu více metod, jež jsou postavené na stejném principu. Konečným cílem je ovládnutí webového prohlížeče Internet Explorer. Aplikace ve svých testech neustále stupňuje množství předřazených aplikací. V posledním nejtěžším testu se tak spouští naplánovaná úloha, jež volá příkazový řádek, následně průzkumník a v posledním kroku Internet Explorer.

Další metoda, kterou nebyl schopen rozpoznat jediný firewall. Ve chvíli, kdy nějaký program požaduje přístup k internetu, firewall prostřednictvím nízkoúrovňového přístupu Windows API zkontroluje jméno a PID (unikátní identifikátor procesu) procesu a zablokuje nebo povolí přístup, případně se dotáže na preferovanou akci uživatele. Tato aplikace se pokouší vyhnout zablokování tím, že odešle informace standardnímu webovému prohlížeči, následně změní PID tím, že sama sebe ukončí ještě před kontrolou a následně se restartuje, aby mohla dokončit odeslání dat. Pokud aplikace Ghost odešle data v pořádku, znamená to, že firewall neprovádí kontrolu procesu (a dalších na něj navázaných) dostatečně rychle.

DNS Tester

V tomto testu uspěl při mírně modifikovaném nastavení pouze firewall společnosti ZoneAlarm. Tato metoda využívá v systémech Windows DNS klienta, jehož prostřednictvím se snaží odeslat informace z vašeho počítače. Podstatou tohoto typu útoku je skutečnost, že DNS klient přijímá žádosti o přenos z nejrůznějších aplikací a následně sám provádí spojení prostřednictvím DNS. Tímto způsobem dokáže program obejít váš firewall.

Surfer

Surfer využívá pro obelstění firewallu starý DDE protokol, jež slouží k výměně informací mezi procesy. Zjednodušeně řečeno, aplikace nejdříve vytvoří skrytý desktop, ve kterém spustí Internet Explorer a následně se na něj pokusí připojit prostřednictvím DDE. Tím je dosaženo toho, že Internet Explorer nedostane instrukce přímo od potenciálně nebezpečné aplikace. Pokud aplikace uspěje znamená to, že váš firewall nedostatečně nebo vůbec nekontroluje protokol DDE. Z naší nabídky v tomto testu uspěl Ashampoo Firewal a ZoneAlarm Firewall.

Jumper

Tento test v sobě kombinuje tři klasické metody: zneužití důvěryhodné aplikace, „DDL injection“ a navíc „Registry injection“. Kombinací těchto tří metod se přenos stává skoro nepolapitelným. Žádný z našich testovaných firewallů nebyl schopen Jumper zastavit v odeslání dat. Klíčovým bodem je v této metodě zápis do registru. Po restartu procesu explorer.exe se škodlivým kódem se spustí Internet Explorer a díky změněným parametrům dokáže odeslat citlivá data. Pokud je tento test úspěšný, znamená to, že firewall nekontroluje důležité položky v registrech.

CPIL

Tento test byl navržen firmou Comodo a Comodo Firewall by měl být zatím jediný, který dovede tuto metodu odhalit. Bohužel, jak je napsáno výše, aplikace nepracovala zcela korektně a proto bylo nutné změnit nastavení programu, po němž už firewall nebyl schopen tuto hrozbu identifikovat. Tento test využívá metody „DLL injection“ a pokouší se prostřednictvím procesu explorer.exe připojit defaultním prohlížečem k internetu. Tento test neodhalil žádný testovaný firewall.

PCFlank

Tento test využívá podobně jako Surfer protokol pro komunikaci procesů. Narozdíl od aplikace Surfer však používá protokol OLE, jež nahradil DDE. Tímto způsobem se snaží ovládat prostřednictvím jedné aplikace jiný program. Tuto metodu nebyl schopen odhalit žádný testovaný firewall.

CPIL suite

Tento program obsahuje tři testy, jež jsou variací na CPIL test popsaný výše. Navíc tento program testuje také útok pomocí OLE protokolu a práce s pamětí. Tento program obelstil při základním, či mírně modifikovaném nastavení všechny naše firewally.

Runner

Runner je poslední metoda, jež vám představujeme. Jediný firewall, který byl schopen se s ní vypořádat, je Comodo Firewall. Program Runner najde spouštěcí soubor defaultního internetového prohlížeče, přejmenuje ho a zkopíruje sebe do tohoto souboru. Poté tento soubor spustí, přejmenuje na originální název a vloží na původní umístění. Následně se pokusí navázat spojení do internetu. Firewally, které nejsou schopné tuto metodu odhalit, nekontrolují integritu webového prohlížeče.

Závěr

Doufáme, že jsme vám rozšířili obzory v problematice zabezpečení počítačů. Pro ty, kteří se stále nemohou rozhodnout, jaký firewall zvolit, doporučujeme postupovat podle uživatelských zkušeností. Zkušeným počítačovým odborníkům rozhodně doporučujeme vyzkoušet nejnovější verzi programu Comodo Firewall Pro. Pokud by se i v nejnovější verzi opakovaly bugy popsané v recenzi, pak je na místě zvolit program Ashampoo Firewall nebo ZoneAlarm Firewall. Tyto dva posledně jmenované lze doporučit také středně pokročilým uživatelům. Pro naprosté nováčky v této oblasti je potom vhodný Sunbelt Personal Firewall, jež uživatele dobře seznámí se základy používání firewallů. Znovu na tomto místě uvádíme, že nejdůležitější je souhra firewallu s uživatelem a precizní nastavení. Všem čtenářům děkujeme za pozornost a přejeme bezproblémové používání počítače v internetu.